최근 LTE, 5G 취약점에 관련해서 공부하고 있어 좋은 주제의 공격 방식에 대해 정리한다.

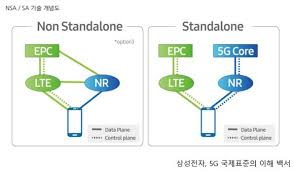

일단, 기본적으로 현재 5G 환경은 NSA(None-Stand Alone) 환경으로 NR 기지국과 eNodeB 기지국을 함께 사용하는 형식이다.

아래 그림처럼, 코어망은 LTE로 공유하면서 데이터만 5G 망을 통해 받아오는 형식이다.

그렇기 때문에, LTE에서 발생하는 취약점은 현재 NSA 5G 환경에서도 발생할 확률이 높다.

+ SA 5G 환경도 LTE 망에 기반해서 발전되었기 때문에 SA 5G 환경에서도 LTE 에서 발생했던 취약점이 동일하게 혹은 비슷하게 발생할 확률이 높다.

대부분 LTE 환경에서 취약점은 셀 재선택이나 여러 옵션들(System Information Block 을 이용한)을 이용해서 FBS(Fake Base Station)에 사용자 UE를 camp on 하도록 유도해서 MiTM 공격을 수행하는 방식이다.

근데, Signal Overshadowing 방식은 그 맥락하고 조금 다르다.

애초에, LTE 망에서 eNodeB들은 UE의 camp on을 위해서 자신의 정보를 MIB/SIB 라는 Block에 담아서 브로드캐스트로 주변 UE들에게 뿌린다. 그런데 여기서 문제점이 MIB/SIB에 담겨있는 정보들이 모두 Plain Text 라는 점.

사실, 나도 TAC(Tracking Area Code) 이용해 위치추적하는 등의 공격 외에는 FBS에 일단 UE가 camp on한 상태여야 공격이 가능하다고 생각했기 때문에 SigOver 개념이 재밌었다.

SigOver 개념은 카이스트에서 USENIX Security '19에서 발표한게 처음인 것 처럼 보인다.

개념 자체는 이렇다.

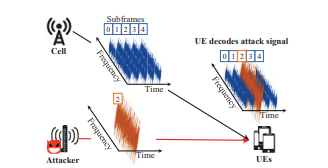

애초에 브로드캐스트 메시지가 Plain text로 전송되기 때문에 취약한 것인데, 굳이 FBS에 연결하지 않아도 공격이 가능하다는 것. MIB/SIB 메시지를 전달하는 브로드캐스트 채널의 대역폭을 동일하게 맞춘 뒤에, 정상 기지국에서 이용하는 다른 채널들 사이에 공격자가 브로드캐스트 채널만 자신의 것으로 끼워넣고 그 채널을 이용해서 브로드캐스트 메시지(MIB/SIB) 를 전송하는 방식으로 공격을 할 수 있다는 것이다. 논문에서 확인할 수 있는 공격 도식도는 아래 그림과 같다.

기존 FBS 방식에 비해 효과적인 것은 전력 파워 자체를 크게 사용할 필요가 없다는 것이고, FBS에 camp on 시키지 않아도 공격이 가능하다는 점이다.

전체 논문은 아래에서 확인 가능하다.

https://www.usenix.org/system/files/sec19-yang-hojoon.pdf

출처 : USENIX Association, 28th USENIX Security Symposium

'LTE_5G' 카테고리의 다른 글

| 04. Detecting Fake 4G Base Stations (Blackhat USA 2020) (0) | 2020.08.13 |

|---|---|

| 03. Guide to LTE Security (0) | 2020.07.29 |

| 02. IP Geolocation, IP Tracking(OSINT) (0) | 2020.07.21 |